Os Cybercriminosos exploram vulnerabilidade do Weathermap para instalar o Cryptocurrency Miner em servidores Linux.

Postado por Joabe Kachorroski, 05/04/2018 13:34:00, redes , segurança

Kachorroski, Joabe¹

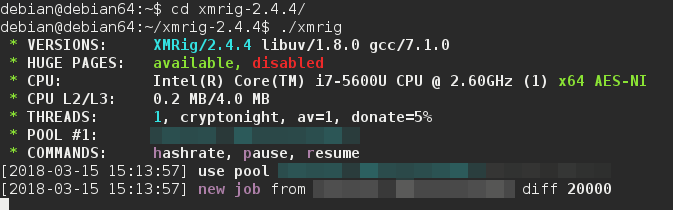

Está em curso uma campanha para mineração de criptomoedas em servidores Linux que explora uma falha antiga existente no plugin PHP Weathermap do Cacti.

A campanha usa uma falha de segurança desatualizada chamada de Weathermap

"Mapa de Tempo de Rede", que permite que um invasor remoto injete

códigos malicioso no servidor.

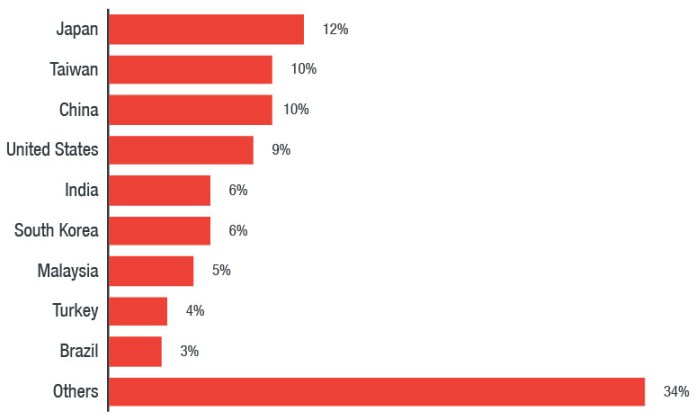

Os atacantes tiraram proveito de uma falha de segurança antiga no PHP Weathermap, que permite que códigos maliciosos sejam executados remotamente. O ataque se concentra principalmente no Japão, Taiwan, China, EUA e Índia. Dos países que foram sofreram ataques do minerador, o Brasil está com os seus 3%.

Países infectados pelo minerador XMRig

De acordo com os

Pesquisadores de segurança da Trend Micro descobriram que essa campanha

esta ligada diretamente com uma campanha anterior de malware por nome

de “Jenkins Miner”.

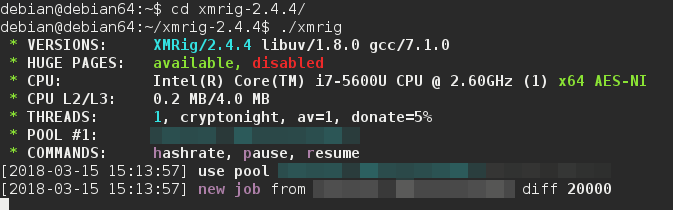

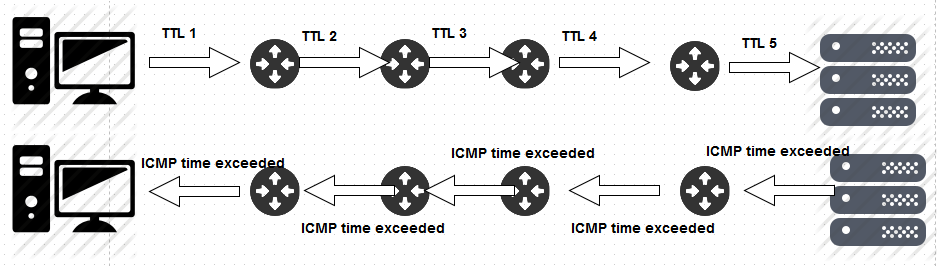

Como funciona a infecção desta campanha de mineração?

Esta campanha explora uma vulnerabilidade (CVE-2013-2618)

no plugin Weathermap do Cacti, utilizado pelos administradores do

sistema para visualizar a atividade de rede.A vulnerabilidade do tipo cross-site

scripting reside no arquivo “/plugins/weathermap/configs/conn.php”.

Os invasores utilizam este arquivo para executar scripts

remotamente e realizar o download do arquivo watchd0g.sh de uma espécie de

servidor de comando e controle (C&C).

O principal objetivo do watchd0g.sh é realizar

o download do payload dada.x86_64, do mesmo servidor onde (o watchd0g.sh)

foi baixado. O payload final é o minerador XMRig modificado.

O arquivo de configuração “config.json”

executado juntamente com o XMRig, contém o algoritmo utilizado

para a mineração, consumo máximo de CPU, o servidor de mineração, bem com as

credenciais de login das carteiras do Monero.

Pesquisadores também descobriram dois nomes de usuários

únicos que combinam com as carteiras do Monero, e disseram que, desde 21

de março de 2018, os invasores tinham cerca de 320 XMR, ou 74.677

dólares.

O que o ataque precisa ter para entrar em ação

Um servidor web Linux acessível publicamente (X86-64), devido

o minerador XMRig ser de 64 bits e o Cacti precisar ser

implementado com o Plugin Architecture, juntamente com uma versão desatualizada

(anterior a 0.97a) do Weathermap.

O servidor web que possui o Cacti, não requer

autenticação para acessar o recurso do site. Para um ataque perfeito, o

servidor web precisa estar em execução com permissões de root.

Endereço IP e

Domínios utilizados no ataque.

222.184.79.11

bbc.servehalflife.com

190.60.206.11

182.18.8.69

jbos.7766.org

115.231.218.38

CAIS-Alerta

O CAIS recebeu uma notificação sobre uma

vulnerabilidade presente na instalação/configuração do plugin PHP Weathermap

para o CACTI.

A vulnerabilidade existe na configuração padrão do PHP

Weathermap, o qual não restringe corretamente o acesso ao arquivo de configuração

dos mapas. Um atacante remoto, sem acesso as configurações do Weathermap,

poderia editar e/ou apagar os mapas de redes previamente cadastrados.

1- Limitar os usuários que podem acessar o editor de mapas

via Apache (Diretiva FilesMatch):

[code]

<Directory /var/www/html/cacti/plugins/weathermap>

"Diretório padrão de instalação"

<Files editor.php>

Order Deny,Allow

Deny from all

Allow from 127.0.0.1 "Trocar pelo ip da rede autorizada"

</FilesMatch>

</Directory>

[code]

2 - Limitar os usuários que podem acessar o editor de mapas

via Apache (Diretiva htaccess)

![]()

¹Graduado em Analise e

desenvolvimento de Sistemas no Centro Universitário Estácio de Sá, joabejbk@gmail.com

TERMOS TÉCNICOS

USADOS:

MALWARE: Um código malicioso, programa malicioso, software nocivo, software mal-intencionado ou software malicioso (em inglês: malware, abreviação de "malicious software"), é um programa de computador destinado a infiltrar-se em um sistema de computador alheio de forma ilícita, com o intuito de causar alguns danos, alterações ou roubo de informações (confidenciais ou não).

X86_64: AMD64, x64 ou x86-64, em informática, é o nome genérico dado à família (arquitetura) de processadores baseados na tecnologia de 64 bit, utilizada pelos processadores da AMD e da Intel. É um superconjunto da arquitetura x86.

PHP: PHP (um acrônimo recursivo para "PHP: Hypertext Preprocessor", originalmente Personal Home Page) é uma linguagem interpretada livre, usada originalmente apenas para o desenvolvimento de aplicações presentes e atuantes no lado do servidor, capazes de gerar conteúdo dinâmico na World Wide Web.

CACTI:

Cacti é uma ferramenta software livre administrativa de rede, que recolhe e exibe

informações sobre o estado de uma rede de computadores através de gráficos,

permitindo o monitoramento e gerenciamento de redes simples até redes

complexas, com centenas de dispositivos. Foi desenvolvido para ser flexível de

modo a se adaptar facilmente a diversas necessidades, bem como ser robusto e

adicionando a isto uma interface Web intuitiva e fácil de usar. Monitora o

estado de elementos de rede e programas bem como largura de banda utilizada e

uso de CPU.

REVISÃO:

![]()

Rodrigo Pollak, Diretor de TI na Wise Solutions, Graduado em Ciência da Computação e Pós-Graduado em Redes de computadores e Plataformas Distribuídas.

REFERÊNCIAS:![]()

CAIS: http://memoria.rnp.br/cais/alertas/2013/weathermap.html

APACHE: https://httpd.apache.org/docs/current/howto/htaccess.html

GBHACKERS: https://gbhackers.com/cryptocurrency-mining-campaign-linux-servers/

O ANALISTA: https://www.oanalista.com.br/

Pesquisa

Últimas Notícias

Postado por:

Joabe Kachorroski, 05/04/2018 13:34:00, redes , segurança

Postado por:

Joabe Kachorroski, 23/03/2018 09:25:14, Protocolos de rede , redes